В поисках хостинга с защитой от DDoS-атак: обзор StormWall

14

Само понятие «DDoS» в переводе с английского означает “распределенная атака по типу “отказ в обслуживании” (от английского Distributed Denial of Service). Как понятно из названия, основная ее цель — создание экстремальной нагрузки на хостинг, в результате чего посетители лишаются возможности получить доступ к веб-страницам. Чтобы не быть голословным, продемонстрирую динамику посещаемости во время атаки:

Как видно, количество читателей в какой-то момент упало до нуля — люди попросту не могли зайти. И если ущерб для информационной площадки не так велик, то финансовые и репутационные риски для коммерческого проекта в разгар рекламной кампании могли бы оказаться фатальными, приведя к пустой растрате бюджета и падению лояльности целевой аудитории.

На сегодняшний день именно DDoS стал излюбленным инструментом киберпреступников. Забудьте обо всем, что видели в киноленте “Пароль ‘Рыба-меч’” и аналогичных фильмах про хакеров: для того, чтобы вывести веб-проект из строя не обязательно нанимать суперспециалиста, или месяцами искать уязвимости кода. Куда проще забить полосу пропускания или исчерпать системные ресурсы.

Впрочем, даже осведомленные владельцы сайтов не спешат искать хороший хостинг с защитой от DDoS до тех пор, пока не столкнуться с угрозой нос к носу. Многие рассуждают так “у моего маленького магазинчика нет конкурентов”, “частный блог не нужен ровным счетом никому”. И в этом заключается ошибка — под раздачу рискует попасть любой. Рассмотрим основные причины:

1.Недобросовестная конкуренция. Первое, что приходит на ум, однако в эту категорию попадают лишь владельцы крупного бизнеса;

2.Политический протест. Затрагивает правительственные площадки, СМИ, порталы партий, социальные сети;

3.Тест-драйв. Вновь созданный ботнет (оружие ддосеров) нуждается в предварительном тестировании перед работой «в поле”. И именно ваш сайт способен превратиться в испытательный полигон;

4.Вымогательство. Суть проста: на вас совершается атака, и за ее прекращение преступник требует денежное вознаграждение.

Наконец, необходимо осознавать, что главной целью может быть ваш сосед по виртуальному хостингу. Таким образом, шанс “оказаться в гуще событий” есть практически у каждого.

Виды DDoS и способы защиты

Наверняка вы уже задались вопросом, как можно оградить себя от подобного рода неприятностей, и можно ли вообще что-то сделать самостоятельно? Краткий ответ — да, однако для этого следует представлять, какие существуют атаки. Все их можно разделить на две большие группы:

1. Эксплуатация уязвимостей программного обеспечения. К ним относятся:

• переполнение сервера лог-файлами — вызвано неправильной настройкой логирования, чаще всего от этого страдают начинающие пользователи VDS/VPS;

• внедрение циклических CGI-скриптов — создают большие массивы информации или тратят процессорное время на расчет сложных математических формул. Решается установкой квот на доступ к системной памяти;

• переполнение буфера — возникает вследствие дыр в скриптах CMS и установленных плагинов. Поможет при своевременное обновление скриптов;

• обработка исключений — здесь умышленно создается ситуация, с которой операционная система не справляется (например, отправка на сетевой стек пакетов, структура которых не учитывает стандарты RFC). Это вызывает критическую ошибку ядра (kernel panic), после которой восстановление работоспособности возможно лишь путем жесткой перезагрузки;

• атаки второго рода — направлены на то, чтобы спровоцировать ложное срабатывание имеющейся защиты, вызвав отказ обслуживания валидных запросов.

Все перечисленные манипуляции, а также ряд других воздействий, становятся невозможными при соблюдении рекомендаций по безопасности. Для каждого движка они специфичны — например, на TekSeo вы найдете цикл статей, посвященных защите WordPress. Правильная же настройка сервера — забота провайдера — обычно с этим проблем не возникает. Однако следующей категории воздействий сможет противостоять только хостинг с защитой от DDoS-атак.

2. Насыщение полосы пропускания. Когда говорят о Distributed Denial of Service, чаще всего имеют в виду именно критическое увеличение числа входящих запросов из ботнета — сети “зомбированных” компьютеров, зараженных вирусом, которой злоумышленник управляет. Нападения классифицируются по характеру входящего трафика, в соответствие с чем различают:

• HTTP/HTTPS-флуд — передаются обычные POST- и GET-запросы. При передаче по зашифрованному каналу для противодействия данные необходимо сперва расшифровать, что создает дополнительную нагрузку;

• SYN-флуд — любое соединение создается через так называемое “рукопожатие”: на открытый порт посылается SYN-пакет, сервер в ответ отсылает SYN-ACK-пакет, после чего инициатор обязан ответить, передав информацию, содержащуюся в ACK-пакете обратно. Если этого не происходит, соединение продолжает “висеть” до сброса тайм-аута, нагружая оборудование;

• ICMP-флуд — используется протокол межсетевых управляющих сигналов, при этом ICMP-пакеты отсылаются отдельно или сопровождают TCP-пакеты;

• UDP-флуд — используется в ходе широкополосных атак, популярен за счет простоты создания сообщений (можно использовать 17 языков программирования). На 7-ой порт отправляются ECHO-команды, после чего IP злоумышленника меняется на адрес жертвы, которая получает множество ответных пакетов;

Существуют и более экзотические варианты (например, с использованием туннелирования пакетов GRE). Хотя принцип их действия примерно одинаков, каждый тип требует индивидуального подхода: идеальная защита против ICMP-флуда окажется бесполезной, если злоумышленник воспользовался SYN, и наоборот. Здесь-то и кроется корень зла.

Провайдер сдался под натиском атак

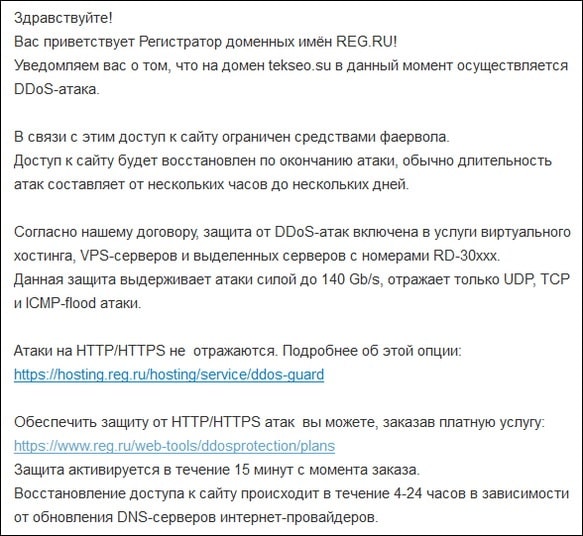

Reg.ru позиционируется на рынке, как надежный хостинг с защитой от DDoS и SSD. На Хабре было опубликовано немало статей, восхваляющих фирменную систему защиты DDosGuard, под прикрытием которой находятся все сервера провайдера, включая VPS/VDS и Dedicated. Никакой дополнительной платы, распределенные узлы в России, Европе, США и Японии, кластерная архитектура — выглядит вкусно, да к тому же еще и бюджетно. На деле все оказывается куда прозаичней:

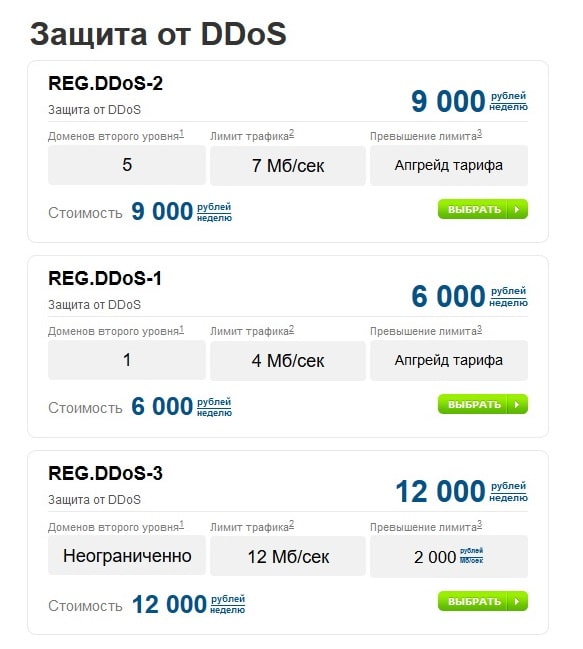

Из всего перечисленного, DDoSGuard умеет обрабатывать только 3 вида атак. Обещанная на заре разработки поддержка HTTP/HTTPS стала платной услугой, обработка других протоколов не заявлена. Такой набор впечатляет гораздо меньше, нежели тарифы на предлагаемые пакеты:

Безопасность стоит дорого, однако не слишком ли крупный чек за столь ограниченное предложение? Отдельно “радует” увеличение лимитов на пропускную способность по 2 тысячи рублей за 1 Мб/с. Но если быть объективным, в такой политике нет ровным счетом ничего удивительного. Reg.ru — крупный хостер, на поддержание инфраструктуры уходят огромные деньги, стремление монетизировать каждый шаг закономерно. Их профильная деятельность — размещение сайтов, ресурсы на защиту выделяются по остаточному принципу, к тому же, ее организацией занимаются одни и те же администраторы: у них нет достаточной практики. А при массивной DDoS-атаке компании оказывается выгоднее инкапсулировать сервер и переждать — даже потеря нескольких клиентов оборачивается куда меньшими затратами, нежели реальное решение проблемы. В такой ситуации выбор невелик: оставить все как есть, платить баснословные суммы или попытаться найти альтернативу. Я выбрал третье.

В поисках хостинга с защитой от DDoS-атак мое внимание привлек StormWall. В первую очередь благодаря тому, что это — именно специализированный сервис, изначально занимающийся разработкой комплексных решений по противодействию киберпреступникам. В штате компании есть не только “спецы по железу” и администраторы *nix-систем, но и профессиональные программисты, что уже свидетельствует о комплексном подходе к организации кибербезопасности.

Разделение тарифов по спектру поддерживаемых протоколов отсутствует, как класс — каждый пакет обеспечивает полную фильтрацию интернет-трафика L3 – L7 согласно модели OSI. Этот момент нуждается в пояснении, вкратце опишу, что же скрывается за каждым уровнем:

• L3 (сетевой) — маршрутизация и логическая адресация;

• L4 (транспортный) — коммуникация между различными узлами сети;

• L5 (сеансовый) — управление сеансами связи;

• L6 (представительский) — представление данных и их шифрование;

• L7 (прикладной) — обеспечение доступа к сетевым службам.

Учитывая, что DDoS-атаки затрагивают преимущественно 3, 4 и 7 уровни (5 и 6 в меньшей степени), то в защищенности сайта можно не сомневаться. Точки присутствия охватывают Россию, Евросоюз и США, что подойдет для абсолютного большинства проектов. При этом, полоса пропускания без проверки соединения (stateless) составляет 1650 Гбит/с, с проверкой (statefull) — свыше 150 Гбит/с, что даже превышает возможности reg.ru.

Не менее важной особенностью хостинга с защитой от DDoS-атак StormWall.pro является тот факт, что сервис относится к категории “Fully Managed”. Специалисты компании осуществляют круглосуточный мониторинг IT-инфраструктуры, при необходимости адаптируя систему “на лету”. Помимо этого, здесь действуют довольно строгие стандарты технической поддержки — обращение рассматривается в течение 15 минут максимум. Такой подход сводит на “нет” вероятность отказа автоматики или обмана аппаратуры злоумышленниками, позволяя оперативно реагировать на любые угрозы.

Наконец, хостинг с защитой от DDoS универсален — вам не требуется переезжать, чтобы воспользоваться предложением StormWall. При этом, поддерживается два способа подключения — классическое проксирование, либо туннелирование IPIP/GRE. Последнее позволяет сохранить текущий IP-адрес, что полезно, если вы, например, используете сторонние CDN или аналогичные сервисы.

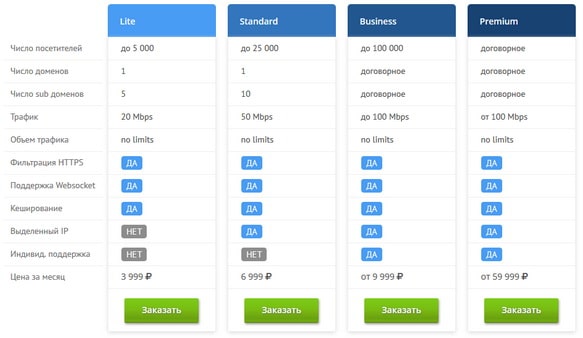

Также компания предлагает безопасный хостинг, и здесь мы вплотную подходим к финансовому вопросу. Достаточно взглянуть на действующие тарифы:

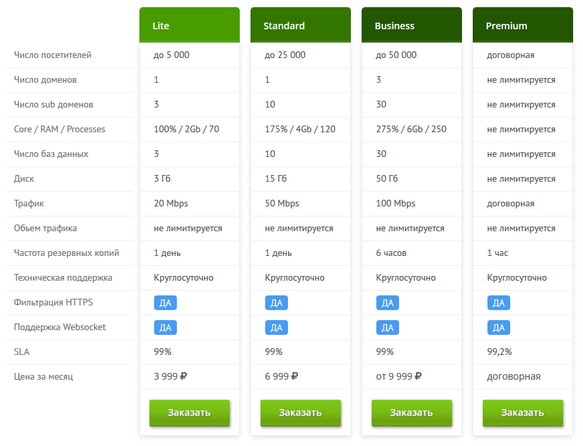

При учете исчерпывающего набора услуг, с расценками reg.ru даже не приходится сравнивать — мы видим действительно разумные цены за качественный сервис. Сопоставим с вариантом, где также включен хостинг:

Нет, вы не ошиблись — за размещение с вас не возьмут ни копейки!

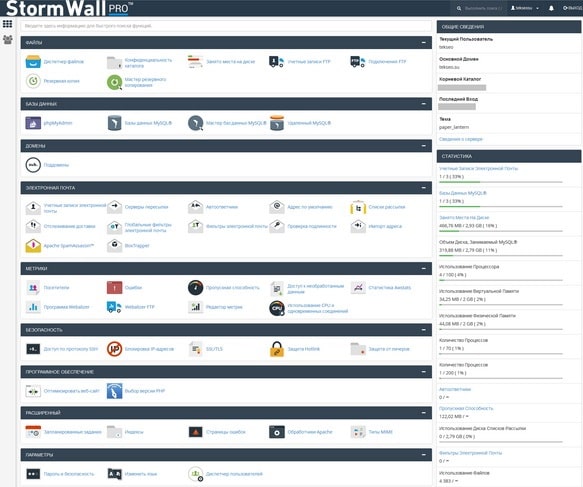

Что касается управления, тут все стандартно: от вас не требуется знания консольных команд — настройка осуществляются с помощью удобной CPanel, которая выглядит так:

Помимо обычного, проект предлагает и SSD-хостинг с защитой от DDoS, причем отличие от базового заключается в объеме предоставляемого дискового пространства, что также помогает сохранить исходные цены. И, конечно же, спектр услуг был бы неполон без аудита и защиты веб-проектов от взлома. Предлагается следующее:

• выявление и удаление любых вирусов;

• исключение сайта из вирусных баз (весьма актуально для СЕО-продвижения);

• установка собственной системы защиты от взлома (бессрочная);

• гарантия на все работы — 6 месяцев.

Все перечисленное имеет фиксированную стоимость в 5 999 рублей и на зависит от CMS, количества расширений и сложности портала.

Подытожим

Мне удалось на собственном опыте проверить оба способа защиты: сперва я подключил сервис с помощью прокси, затем, убедившись в его эффективности, принял решение о переезде. В настоящий момент TekSeo использует мощности StormWall, причем теперь блог «бегает» даже быстрее, чем раньше, благодаря технологиям кэширования SpeedRoute и HyperCache. На сегодняшний день я не вижу альтернатив по соотношению цены и качества, каких-либо нареканий за время сотрудничества у меня не возникало, а техническая поддержка показала себя с лучшей стороны. Поэтому всем, кто явно вырос из обычного виртуального хостинга, кто уже сталкивался с DDoS и находится в поиске подходящей защиты, я искренне рекомендую присмотреться к http://stormwall.pro. Этот сервис определенно заслуживает вашего внимания.

Спасибо! Самого мучает напасть с ddos — перебираю сервисы и на данный момент не одним не доволен: либо оооооочень дорого, либо сайт грузится через раз. Со следующего месяца перехожу с нынешних горе защищал на штормвал — ибо если уж твой блог открывается на раз (а я на нем постоянный читатель) — значит уж тут должно быть наверняка всё хорошо.

Хм, до недавнего времени считал, что мой хостинг провайдер, у которого написано «защита в комплекте» защитит меня в случае атак. Внимательнее ознакомился с условиями и выяснил, что есть оговорка, почти как с reg.ru. Задумался о поиске альтернативы. А я правильно понял, что можно весь сайт и не переносить — лишь прописать NS (ну или чего там ещё) на Штормвал и сайт будет под защитой но останется на моём хостинге?

Да, всё верно. StormWall может осуществлять защиту как на своих серверах, так и на любом другом хостинг провайдере, для этого нужно внести правки в NS записи. Пользователь не увидит разницы в работе сайта, а вот последний будет работать стабильно и неожиданно не пропадёт из доступа.

Нормальные ребята. Мы с ними, считай, с 2014 сотрудничаем, когда в команде было всего-то 8 человек. Тогда была повальная мода перепродавать трафик с тех же OVH, в лучшем случае используя их же собственный antiddos-pro, или как он там назывался, в худшем — ламерские художества в iptables и tc qdisc. Так или иначе, клиент платил за воздух, а толку не было. Stormwall в этом плане молодцы, стали работать в поле, свои методики развивать, так что их успех вполне заслуженный.

Год сижу у них — проблем не знаю. А всех, кто от ддосеров пострадал, призываю не стесняться писать заявления в полицию, особенно если вам внаглую звонят и вымогают деньги. Сейчас такими делами уже занимаются, и вымогатели могут крупно влететь. Не стоит их жалеть, идите на принцип.

Щас бы защиту от Роскомнадзора кто бы предложил… Вот, кстати, интересно — ребята под раздачу не попали? Не хостят они телеграмовские прокси или типа того? Я уже за неделю третий раз “переезжаю” из-за РКН, бесит!

За всех не скажу, у меня 4 сайта на StormWall висит, не замечал проблем. Там же Амазон в основном пострадал, облака Гугла и Мелкомягких, малых хостеров практически не задело.

Ну на самом деле много кого задело, на Хабре поначалу статистику вели, практически все популярные облачные хостинги коснулось. Но тут никогда не знаешь, можно в том же датацентре взять другой IP и будет все отлично работать. Будем относится к этому, как стихийному бедствию, все уляжется.

На вопрос нужна ли ddos защита я отвечу — да! Сейчас столько развилось интернет героев, которые шлют письма счастья о выкупе или твой сайт не будет работать неделями, что остаться без посетителей проще простого. Stormwall подключил как раз по такому событию, единственное что смущает это возможные задержки из за фильтрации трафика.

Никогда бы не подумал что мой сайт на вордпрессе могут заддосить, для меня это было максимально неожиданно. Что делать я не особо осознавал тогда, воспользовался гуглом и подключил проксирование. Сказать что-то плохое я не могу, пользуюсь месяц, но за это время сервис показал что он практически не нуждается в пользователе, один раз настроил и забыл. Иногда мониторю для интереса и закрываю. Очень доволен.

Работают быстро, на любые задачи дают срок и его придерживаются. Защита от ddos работает хорошо, для гостей абсолютно не заметно, пинг подрос минимально и на скорости это никак не отразилось. Штормволлу могу поставить твердую 9 из 10.

Была атака прямо под НГ. Не удивительно, потому как для них обычно выбирают самые не подходящие моменты, когда разбираться времени нет. В момент атаки никто даже понятия не имел что нас ддосили, глянул на статистику в админке и был удивлён, по сути атака длилась минут 7, после чего нагрузка упала и сайт стал работать в штатном режиме!

Прошел год с момента подключения к Stormwall. За это время проблем практические не было, разве что были техработы о которых предупредили заранее, были вопросы по cpanel и по оплате, все решили в поддержке. Один из немногих действительно хороших сервисов.

Вежливость и терпеливость стала для меня первой причиной, по которой я решил перейти к ним, это сейчас без учета что мне нужен был защищеный хостинг. Вторым фактором стала помощь с выбором ТП и переездом.